O XSS (Cross-Site Scripting) é uma vulnerabilidade comum encontrada em aplicações web, que permite a inserção de códigos JavaScript ou HTML por parte de cibercriminosos, a fim de obter vantagens indevidas. Geralmente, essa técnica é aplicada em páginas acessíveis a todos os usuários, como a página inicial de um site.

Existem três tipos principais de ataques XSS: Reflected XSS, Stored XSS e DOM Based XSS. A seguir, você encontrará uma breve explicação sobre cada um deles.

Boa leitura!

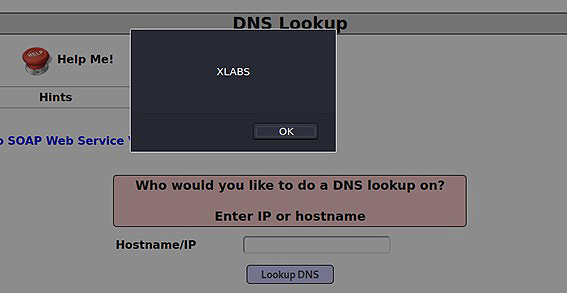

Reflected XSS

Nesse tipo de ataque, o código malicioso é injetado na solicitação HTTP e retorna como parte da resposta do servidor. Essa resposta é então processada pelo navegador do usuário, permitindo que o código seja executado.

No exemplo a seguir, foi inserido um código de script no campo de busca, resultando na sua reflexão para o usuário.

Como o próprio nome sugere, trata-se de uma vulnerabilidade conhecida como “reflected XSS” que envolve a reflexão do código malicioso para o usuário.

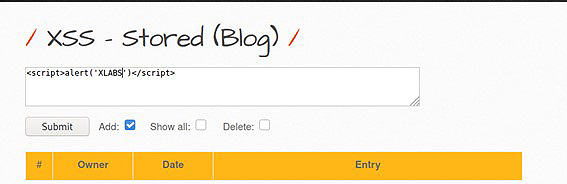

Stored XSS

Aqui, o código malicioso é armazenado no servidor e é exibido a vários usuários quando acessam determinada página. Isso pode ocorrer em seções de comentários, campos de formulário ou até mesmo em mensagens de fóruns.

Na imagem a seguir apresentamos um exemplo simples de um script que pode ser inserido como um comentário na aplicação:

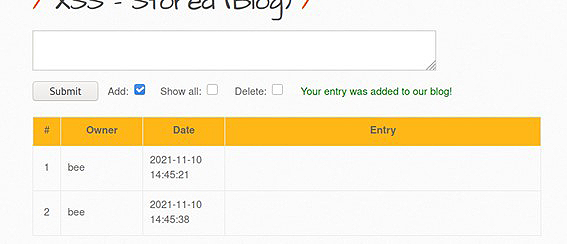

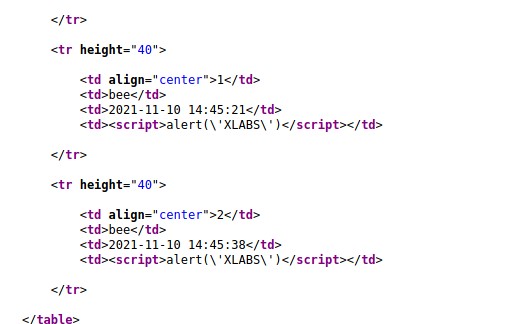

A imagem seguinte é uma demonstração que o script ficou armazenado no código fonte da página:

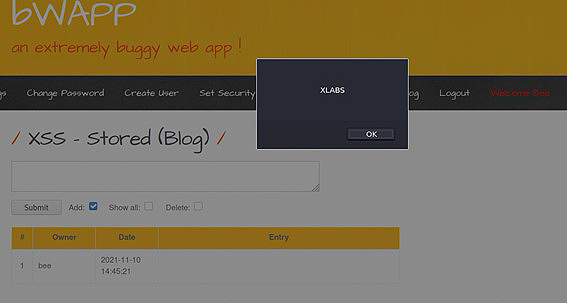

Por fim, ao atualizar a página pressionando F5, a presença de um XSS será refletida na página. Da mesma forma, se um usuário acessar a página, automaticamente será exposto à mensagem armazenada no site.

DOM Based XSS

Nesse caso, a vulnerabilidade está presente no Document Object Model (DOM) do navegador. O ataque ocorre quando o código malicioso manipula o DOM da página, explorando a forma como o navegador interpreta e executa o código JavaScript.

OBS: todos os testes foram realizados em ambiente de teste e não em bases reais.

Reforçamos sempre a importância de manter seu ambiente e suas aplicações bem protegidas para evitar que cibercriminosos se utilizem de vulnerabilidades para atacar sua empresa.

A XLabs Security dispõe de soluções eficazes para busca de vulnerabilidades e proteção de aplicações web. Fale agora mesmo com nossos especialistas e saiba mais!