Com o crescente aumento da procura por serviços de desinfecção de websites e computadores com os arquivos “sequestrados”, ultimamente presenciamos diversos casos, como o vivenciado por um hospital nos Estados Unidos, o Hollywood Presbyterian Medical Center, que teve toda a sua operação paralisada e obrigou funcionários e médicos a utilizarem fichas e prontuários escritos a mão devido a um ataque de um Ransomware, agora nos deparamos com um mais novo tipo de Ransomware, não demorou muito para surgirem casos de Ransomware’s sofisticados que sequestrassem websites.

Os Ransomwares já são muito bem (ou mau) conhecidos devidos a casos até mesmo de prefeituras que tiveram de negociar com cyber criminosos para terem seus dados de volta, pagaram quantias equivalente a 3 mil dólares em bitcoins e tiveram seus arquivos liberados, TeslaCrypt, Cryptowall e Locky são os nomes mais comuns e populares que já infectaram milhões de computadores em todo o mundo.

Só que desta vez as atividades dos cyber criminosos estão tomando um rumo diferente, como podemos perceber em alguns ataques que empresas sofreram ultimamente, empresas tem nos procurado devido a aparentemente um “defacement” onde os Websites destas mesmas estão criptografados, o defacement nada mais é do que modificar a página principal do website por alguma publicação com cunho político ou só para dizer “eu estive aqui” como muitos defacer’s fazem, só que atualmente os defacer’s aprenderam que podem ganhar dinheiro “sequestrando” Websites, ao utilizarem uma variante do CTB-Locker (ou Critroni) para redirecionar os websites a uma página solicitando o pagamento de alguns bitcoins (moeda virtual de transação anônima) para os responsáveis pelo ataque, em troca dos seus Websites de volta.

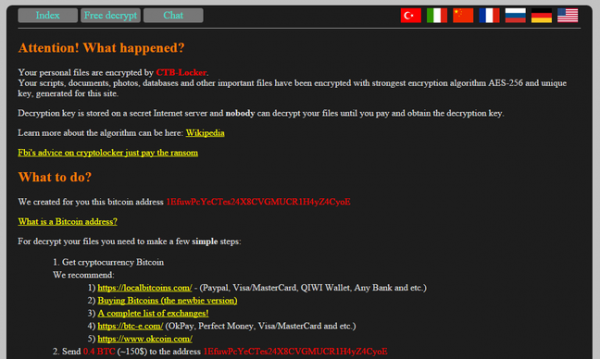

Segue a imagem do website afetado pelo malware,

Para demonstrar que é possível a “decifragem” de seus websites, os cyber criminosos ainda oferecem uma prova de seu decifrador para a vítima, além das informações pertinentes a transação financeira necessária para a vítima ter seu website de volta.

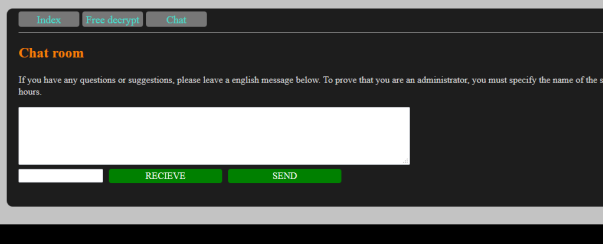

A vítima pode somente decifrar dois arquivos de seu website, após isso, uma segunda chave é necessária para decifrar o resto do Website, além dessa forma de ataque e chantagem que vimos, também percebemos a presença de um Web-Chat para a vítima negociar com os cyber criminosos, ficando assim mais fácil dos criminosos se manterem no anonimato, uma vez que os Ransonwares antigos utilizavam a troca de e-mails para a negociação, e se o cyber criminoso se descuidasse em alguma troca de e-mail poderia ser rastreado e preso, já nesta modalidade de sequestro web, basta o criminoso utilizar um navegador com proxy para negociar com a vítima.

O que notamos também ao analisarmos os logs, foi a utilização de falhas “zero day” em aplicações WordPress que foram sequestradas, muito provavelmente tenha sido um ataque direcionado por pessoas e não automatizados que efetuaram essas ações, porém, os criminosos utilizam-se de “Scanners” para varrer a web a fim de encontrar aplicações vulneráveis, para posteriormente invadi-las e sequestrar as informações contidas no Website.

As empresas afetadas por esse Ransonware tinham Backup’s dos websites, porém ao voltarem os Backup’s, os sites eram atacados novamente, e mais uma vez seus dados eram criptografados, ao entrarem em contato com nossa empresa em busca de uma solução de Web Application Firewall, as empresas retornaram seus website’s incluindo nossa solução em Cloud de WAF para a proteção dos seus websites.

Os clientes que estão utilizando nossa solução em Cloud de Web Application Firewall estão protegidos de ataques deste tipo, porém recomendamos que efetuem atualizações em seus WordPress para evitar ataques deste tipo. Quer contratar nossa solução e manter seu website seguro? Fale agora mesmo com nossos especialistas!